随着汽车电子架构加速向域集中和中央计算演进,一颗高性能的异构SoC(片上系统)正成为智能汽车的“数字发动机”。这颗芯片集成了CPU、GPU、NPU、ISP等多种处理单元,承载着从自动驾驶决策到智能座舱交互的复杂功能。然而,当安全攸关(Safety-Critical)的功能分散在多个架构迥异的计算单元中时,如何实现跨异构硬件的统一、可靠且符合ISO 26262标准的功能安全(Functional Safety, FuSa)认证,已成为2026年摆在芯片设计者、Tier1供应商和整车厂面前最棘手的难题之一。这不仅关乎技术实现,更将重塑从IP选型到系统验证的整个芯片设计流程。

核心要点速览

- 架构变革驱动安全挑战:从分布式ECU到中央计算平台,安全责任从多个独立芯片集中到单一异构SoC,复杂度呈指数级上升。

- 异构单元的安全机制“方言”各异:CPU的锁步(Lockstep)、GPU的多样化冗余、NPU的特定安全策略,缺乏统一的量化与评估标准。

- 跨IP核交互成为安全薄弱环节:内存隔离、总线保护、中断管理,这些“连接处”的安全保障是协同认证的关键。

- 共因故障(CCF)风险加剧:共享的时钟、电源、复位网络或软件栈故障,可能同时影响多个异构单元,传统分析方法面临挑战。

- AI加速器引入“不确定性”:神经网络的黑盒特性与随机初始化,对故障注入测试、诊断覆盖率和安全状态机设计提出全新要求。

- 从“组件安全”到“系统安全”:认证焦点从单个IP核的ASIL等级,转向整个异构计算平台在具体应用场景下的安全表现。

- 产业链协作模式亟待更新:需要芯片设计方、IP供应商、EDA工具商、软件开发商和整车厂建立更早期、更深入的合作框架。

- 对FPGA/数字IC工程师的影响:安全设计(Safety Design)和验证(Safety Verification)能力将成为核心竞争力,理解系统级安全需求至关重要。

一、架构演进:当所有鸡蛋放进一个篮子

传统的分布式电子电气架构中,安全功能(如刹车、转向)由独立的ECU(电子控制单元)负责,每个ECU可能只包含一个或几个同构的计算核心,安全边界相对清晰。而中央计算平台的核心思想是“整合”,将原本数十个ECU的功能集成到少数几个,甚至一个高性能异构SoC中。这颗SoC可能同时运行着自动驾驶的感知算法(NPU)、规划控制(CPU)、数字仪表盘渲染(GPU)和环视影像处理(ISP)。

这种整合带来了效率的巨大提升,但也意味着安全责任的集中。原本物理隔离的安全域,现在变成了同一颗芯片上通过硬件虚拟化或内存管理单元(MMU)隔离的逻辑分区。任何一个硬件单元(Hardware Element)的失效,或者单元间通信的故障,都可能跨越逻辑边界,影响到其他安全相关功能。这使得安全分析必须从单个核心扩展到整个片上网络(NoC)和共享资源。

二、异构计算单元的安全机制“巴别塔”

异构SoC中的不同处理单元,因其架构和用途不同,采用的安全机制也大相径庭,形成了“安全方言”的巴别塔。

CPU:经典锁步与冗余

对于CPU,尤其是用于控制的实时核心,锁步(Lockstep)是达到高ASIL等级(如ASIL-D)的成熟方案。两个相同的核心执行相同的指令流,通过比较器实时比对输出,一旦不一致即触发安全机制。其安全度量(如单点故障度量SPFM、潜在故障度量LFM)有相对成熟的计算模型。

GPU/NPU:多样化冗余与算法级容错

而对于GPU和NPU,由于其并行计算特性和算法依赖性,简单的锁步开销巨大且不切实际。它们可能采用:1)多样化冗余:用不同架构或不同算法实现相同功能,进行结果比对;2)信息冗余:如ECC内存保护、计算单元内的奇偶校验;3)算法本身的内建容错:例如,某些神经网络对特定计算错误具有一定鲁棒性。问题在于,如何量化这些机制的有效性?如何证明其诊断覆盖率足以满足目标ASIL等级?目前行业缺乏统一标准。

三、系统级挑战:交互、共因与AI不确定性

1. 跨IP核安全交互

异构单元并非孤岛,它们通过片上总线、共享内存、邮箱中断等进行通信。这些交互点成为安全关键点:

- 内存隔离:一个非安全域(如信息娱乐)的进程是否可能通过内存访问错误或DMA操作,篡改安全域(如制动控制)的数据?需要硬件强化的内存保护单元(MPU)或系统内存管理单元(SMMU)。

- 总线保护:片上总线(如AXI)需要具备访问权限控制、地址防火墙、数据完整性校验(如奇偶或ECC)等功能。

- 中断与时钟管理:恶意的中断洪泛攻击或时钟故障,可能导致安全关键任务被剥夺运行时间。

2. 共因故障(Common Cause Failures, CCF)

这是冗余设计的天敌。例如,共享的时钟发生器故障,会导致所有依赖它的锁步CPU核心同时失效,冗余失效。电源波动、温度过高、宇宙射线引起的软错误同时影响多个单元、甚至共享的固件或驱动软件栈中的bug,都属于CCF。在异构SoC中,识别和分析所有潜在的CCF源,并设计相应的缓解措施(如时钟源冗余、独立的电源域、软件多样性),是巨大的挑战。

3. AI加速器的“黑盒”挑战

当NPU承担感知(如物体检测)这类安全相关功能时,其不可解释性带来了独特问题:

- 故障注入测试的困境:对CPU注入一个位翻转,结果明确。对NPU的权重内存注入一个错误,其输出偏差可能难以预测和评估,可能表现为性能下降而非功能失效。

- 诊断覆盖率计算:如何定义和测量NPU内部计算单元、数据通路的诊断覆盖率?传统的基于故障模型的方法可能不适用。

- 随机性的影响:某些AI硬件可能使用随机数进行稀疏化或动态精度调整,这种设计上的随机性如何纳入确定性的安全分析框架?

四、对产业链与工程实践的影响

这一挑战正在重塑汽车芯片的开发模式:

- IP供应商:不能只提供“裸”的IP,必须提供配套的安全手册、故障模式与影响分析(FMEA)、诊断特性描述和可集成性证明。

- SoC集成商:需要在架构设计阶段就进行系统级安全分析,定义清晰的安全需求,并选择或定制支持安全特性的互连与系统IP。

- EDA工具商:需要开发能够支持异构SoC安全分析、验证和自动文档生成的工具链,例如,能对包含CPU、GPU、NPU的完整设计进行故障仿真和影响分析。

- 整车厂:需要更深入地介入芯片定义阶段,明确不同功能场景下的安全目标,并与芯片供应商共同承担认证责任。

五、观察维度与行动指南

| 观察维度 | 公开信息里能确定什么 | 仍需核实什么 | 对读者的行动建议 |

|---|---|---|---|

| 技术趋势 | 中央计算+异构集成是明确方向;跨异构单元的安全协同是公认难点。 | 具体哪种安全架构(如混合关键性系统、时间/空间隔离)将成为主流? | 深入学习ISO 26262标准,特别是Part 5(硬件层面)和Part 11(半导体指南)。关注AUTOSAR Adaptive平台的安全扩展。 |

| 行业动态 | 头部芯片公司(英飞凌、恩智浦、TI、地平线等)均在发布相关安全解决方案。 | 各家公司方案的具体技术细节、成熟度与客户落地情况。 | 定期查阅上述公司的技术白皮书、安全手册和公开演讲(如AESC, Embedded World)。 |

| 标准进展 | ISO 26262正在演进以涵盖AI等新要素;SAE J3168/ISO 21448(SOTIF)与FuSa的协同受关注。 | 针对AI硬件安全的具体标准(如ISO 8800?)何时能出台并提供可操作指南。 | 跟踪ISO/SAE、IEEE等标准组织的动态,理解SOTIF与FuSa的异同与结合点。 |

| 人才需求 | 同时懂芯片架构、功能安全标准和汽车系统应用的人才极度稀缺。 | 市场对这类复合型人才的具体技能要求与薪酬范围。 | 构建“T型”知识结构:深度(数字设计/验证)+广度(安全标准、汽车电子、AI硬件)。考取功能安全工程师(CFSE)等相关认证。 |

| 对FPGA/IC设计的影响 | 安全设计(DFT安全扩展、安全机制插入)和验证(安全仿真、故障注入)工作量激增。 | 新的EDA工具和方法学如何具体提升效率?对设计周期和成本的影响量化。 | 在项目中实践安全需求分析、安全机制设计(如ECC、锁步逻辑、保护逻辑)。学习使用相关EDA工具(如Synopsys VC SpyGlass, Siemens EDA Questa SIM Safety)。 |

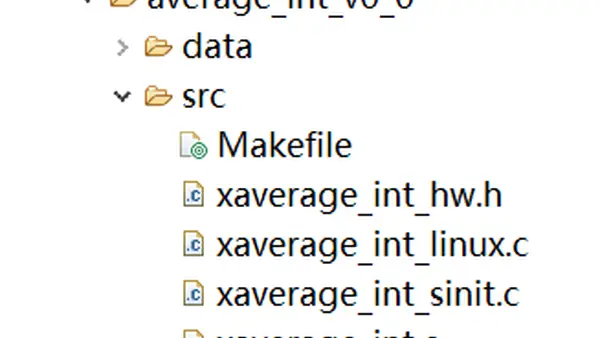

| 学习与项目切入点 | 可从理解经典安全机制(锁步、ECC、MPU)和简单SoC的安全集成开始。 | 如何获取接近工业级的、包含异构单元和完整安全特性的实验平台? | 利用FPGA开发板(如Zynq UltraScale+ MPSoC)实现一个包含ARM CPU和FPGA逻辑的简化安全系统,实践内存隔离、双核锁步等概念。 |

常见问题解答(FAQ)

Q:作为一个FPGA逻辑设计工程师,功能安全离我远吗?

A:越来越近。即使你不直接设计车规芯片,在工业控制、医疗设备、航空航天等领域,功能安全需求也在增长。更重要的是,理解安全设计思想(如冗余、诊断、故障遏制)能极大提升你设计的鲁棒性和可靠性,这是高级工程师的必备素养。FPGA因其可重构性,常被用于安全机制的快速原型验证。

Q:学习功能安全,一定要去整车厂或Tier1吗?

A:不一定,但那里是需求的源头。芯片设计公司、IP公司、EDA公司、独立的第三方认证机构都需要大量的功能安全人才。在芯片公司,你可以深入参与安全架构定义和实现;在EDA公司,你可以开发支撑安全设计流程的工具。选择取决于你的兴趣是更偏向应用定义还是技术实现。

Q:ISO 26262标准文档非常晦涩,如何入门?

A:建议“自上而下”与“自下而上”结合。自上而下:先阅读一些优秀的综述文章、行业报告,了解核心概念(ASIL、安全目标、安全状态、FMEA、FTA等)和整体流程。自下而上:找一个具体的、简单的安全机制(比如一个带ECC校验的存储器控制器)去分析,理解其故障模式、检测机制和安全需求。参加专业的培训课程也是高效途径。

Q:AI功能安全目前有成熟的解决方案吗?

A:目前处于“方案探索和早期实践”阶段,尚无业界公认的、完美的成熟方案。主流思路是“系统级兜底”和“AI自身加固”相结合。系统级兜底:例如,用传统确定性算法(如规则库)对AI感知结果进行合理性检查;设计独立的安全监控器。AI自身加固:研究具有内建容错能力的网络结构、对权重进行安全编码、在训练中引入故障模拟以提高鲁棒性等。这是一个前沿且活跃的研究与工程领域。

Q:在校园或自学阶段,如何积累相关项目经验?

A:1. 理论项目:针对一个简化的系统(如智能小车刹车控制),完成一份概念阶段的安全分析文档,包括危害分析与风险评估(HARA)、定义安全目标、初步的架构设计。2. 仿真项目:使用SystemC/TLM或Verilog/VHDL,搭建一个包含两个CPU核心(可用软核)和共享内存的简单SoC模型,实现并验证基本的锁步逻辑和内存保护机制。3. FPGA实践:在FPGA开发板上,将一部分逻辑配置为“被监控单元”,另一部分逻辑配置为“安全监控器”,实现周期性的心跳检测、输出范围检查等监控功能。

Q:异构SoC功能安全认证,会不会大幅增加芯片成本和开发周期?

A:短期内肯定会。额外的安全硬件逻辑(冗余单元、比较器、检测电路)会增加芯片面积;更复杂的验证流程(故障注入、安全覆盖率分析)会延长验证时间;认证本身也需要投入大量人力和财力。但从系统总成本(BOM成本、布线复杂度、软件集成成本)和长期可靠性来看,中央计算架构有其优势。行业正在通过更先进的制程、更高效的EDA工具和更成熟的方法学来努力控制和降低这部分增量成本。

参考与信息来源

- 2026年车载中央计算平台中异构SoC的硬件功能安全(FuSa)协同认证成为难点 - 智能梳理/综述线索(核验建议:建议搜索“heterogeneous SoC functional safety automotive”、“ISO 26262 AI accelerator”、“central compute platform safety architecture”。可关注汽车电子系统架构大会(AESC)、嵌入式世界大会(Embedded World)中相关议题,以及英飞凌、恩智浦、瑞萨、地平线、黑芝麻等芯片公司的功能安全技术文档或公开演讲。)

技术附录

关键术语解释:

- ASIL (Automotive Safety Integrity Level):汽车安全完整性等级,分为A(最低)到D(最高),由危害事件的严重度、暴露概率和可控性决定。它定义了需要达到的安全目标。

- 锁步 (Lockstep):一种硬件冗余技术,两个相同的处理器核心执行相同的指令流,由一个比较器单元实时比对关键输出(如写入总线的数据、地址)。若不一致,则触发错误信号,系统进入安全状态。

- 共因故障 (CCF):由单一特定事件或原因引起的,导致多个部件同时失效或功能丧失的故障。这些部件可能采用了冗余设计,但CCF会使其同时失效,从而绕过冗余保护。

- 故障注入测试:在仿真或实际硬件中,人为地注入故障(如信号置位/复位、内存位翻转),以验证安全机制(如检测逻辑、纠错码)是否能正确响应并引导系统进入安全状态。

- 诊断覆盖率 (Diagnostic Coverage, DC):安全机制能够检测出的硬件元件随机硬件故障的比率。是计算SPFM和LFM的关键参数。

可复现实验建议(基于Xilinx Zynq UltraScale+ MPSoC EV板):

- 目标:实现一个由ARM Cortex-A53应用处理器(非安全域)和ARM Cortex-R5实时处理器(安全域)构成的简化异构安全系统。

- 步骤:1. 使用Xilinx Vitis或PetaLinux配置MPSoC,为R5核心划分独立的内存区域(使用MMU/MPU)。2. 在R5上运行一个简单的安全关键任务(如周期性的安全状态发布)。3. 在A53上运行一个应用程序,尝试非法访问R5的内存区域。4. 通过硬件防火墙(在FPGA逻辑中实现)拦截该非法访问,并触发中断通知R5。5. 观察R5是否能进入预设的安全处理流程(如记录错误、尝试恢复或关闭输出)。

- 学习点:理解硬件隔离机制、安全与非安全域通信、安全中断处理、安全状态机设计。

边界条件与风险提示:

- 本文分析基于行业公开讨论与技术趋势推演,具体技术路径和解决方案可能因公司、产品和应用场景而异。

- 功能安全设计极其复杂,真正的车规级设计必须遵循完整的ISO 26262流程,并由专业团队完成。自学和实验项目旨在理解概念,不可直接用于实际安全产品开发。

- 汽车芯片认证周期长、投入大,技术迭代快,从业者需保持持续学习,并关注标准(如ISO 21448 SOTIF, ISO/SAE 21434网络安全)的融合影响。

进一步阅读建议:

- 书籍:《ISO 26262功能安全标准理解与实践》、《Automotive System Safety》。

- 标准文档:ISO 26262系列标准(Part 1-12),特别是Part 5, 8, 9, 11。

- 行业报告:ARM的“Safety Ready”计划白皮书、Synopsys的《Automotive SoC Functional Safety》报告。

- 在线资源:SAE International官网、功能安全论坛(如safetyclub.org)、各大EDA和芯片公司官网的技术文档库。